Absicherung von CI/CD-Pipelines mit Azure, AWS und DevSecOps vor Ort

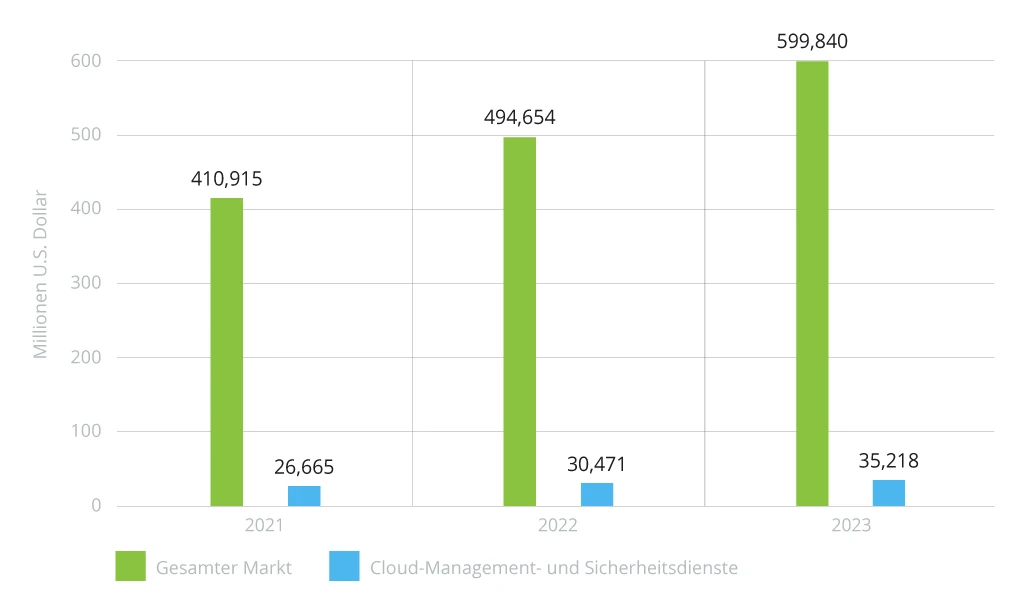

Wie der VP of Research von Gartner feststellt, "ist die Cloud das Kraftwerk, das die digitalen Organisationen von heute antreibt." In der Tat werden die Gesamtausgaben für öffentliche Cloud-Dienste laut der Quelle in naher Zukunft rapide ansteigen. Auch der Anteil der Sicherheitskosten wird in Zukunft stark ansteigen:

Wenn Cloud-Lösungen nur zur Unterstützung dienen, würde dann die Vor-Ort-Option an Beliebtheit verlieren? Heute werden wir den Bereich der DevSecOps-Erstellung in der Cloud, vor Ort und in einer Kombination aus beidem - der hybriden Umgebung - untersuchen. Gemeinsam versuchen wir herauszufinden, was jede Option für Unternehmen bedeutet.

Vor-Ort vs. Cloud: DevSecOps Snapshot

Obwohl Cloud-Lösungen in letzter Zeit in Mode gekommen sind, entscheiden sich einige Unternehmen immer noch für eine Vor-Ort-Option. Der Hauptgrund für ihre Wahl sind die Regeln und Vorschriften bestimmter Geschäftsbereiche, die ziemlich streng und eindeutig sind: Sie schränken die Möglichkeiten der IT-Infrastruktur ein.

Beispielsweise wählen Behörden und öffentliche Dienste sowie stark regulierte Bank- und Finanzbereiche in der Regel dieses Szenario. Der Aufbau von DevSecOps vor Ort ist jedoch mit beträchtlichen finanziellen Investitionen verbunden, einschließlich eines Gehaltsbudgets für die Auswahl, den Kauf und die Wartung von Hardware. Nicht zu vergessen sind die Kosten für die Hardware selbst.

Im Falle einer Skalierung planen die Produktmanager das Wachstum und die Erweiterung des Unternehmens, während die Architekten abschätzen müssen, welche Art und wie viel Hardware erforderlich ist, um die geplante Entwicklung zu bewältigen. Wenn es sich um Ihr eigenes Rechenzentrum vor Ort handelt, benötigen Sie eine umfangreiche Infrastruktur - Räume mit Servern, viele elektrische Leitungen, Kühlung und Klimatisierung sowie Verkabelungsarbeiten. Die Umsetzung dieses Konzepts erfordert qualifizierte Fachleute und einen erheblichen Zeit- und Kostenaufwand für das Unternehmen, da es selbst für die ununterbrochene Durchführung seiner eigenen Tätigkeiten sorgen muss.

Was können Sie dann von der Vor-Ort-Alternative erwarten - eine Cloud-Option? Anders als bei einer Vor-Ort-Situation wird die Betriebszeit durch den Anbieter einer Cloud-Lösung garantiert. Kurz gesagt, Sie müssen die Cloud-Infrastruktur nicht mit DevSecOps in AWS oder DevSecOps in Azure "pflegen".

Mit AWS DevSecOps können Sie zum Beispiel Komponenten nach Bedarf verbinden: Wenn Ihr Unternehmen wächst, können Sie je nach aktuellem Bedarf weitere Elemente hinzufügen. Mit der Zeit können Sie zusätzliche Services wie den AWS CodeBuild-Service für die kontinuierliche Integration nach dem granularen Pay-as-you-go-Ansatz erwerben.

Im Vergleich dazu ist Azure DevSecOps eher monolithisch, schwerfällig und weniger ein "Plug-and-Work"-Angebot. In der Regel finden große Unternehmen diese Lösung besser geeignet, da sie über vielseitige Ökosysteme verfügen, die komplexe Lösungen für ihre IT-Infrastrukturanforderungen erfordern.

Unterm Strich können Sie DevSecOps in der Cloud oder vor Ort als Kredit oder Miete vergleichen und die Option wählen, die Ihren Anforderungen am besten entspricht.

Wenn weder Vor-Ort- noch Cloud-Lösungen zu 100 % den Anforderungen Ihres Unternehmens entsprechen, können Sie sich jederzeit für eine hybride Lösung entscheiden. Auf diese Weise profitieren Sie von beiden Umgebungen. Eine hybride Infrastruktur bietet genügend Spielraum, um Ihre vor Ort gehosteten Legacy-Server beizubehalten und mit der Cloud zu verbinden, ohne dass es zu Unterbrechungen der täglichen Arbeit kommt. Sie können dies ganz einfach durch die schrittweise Integration in eine öffentliche Cloud erreichen, während Sie geschäftskritische Vorgänge in einer privaten Cloud ausführen.

DevSecOps on Azure: Erstellung zuverlässiger Apps mit hochwertigem Toolset

Wie kann Sicherheit in den Entwicklungsprozess integriert und die Teambindung durch die DevSecOps-Kultur verbessert werden? Moderne Anwendungen scheinen ein leichtes Unterfangen zu sein - für Fachleute ein Kinderspiel.

Angesichts der Entwicklung von Cyberangriffen ist die Einbettung von DevSecOps in die CI/CD-Pipeline jedoch sowohl eine Kunst als auch eine Wissenschaft, die Sicherheitsarchitekten beherrschen müssen. Hier erfahren Sie, wie sie im Entwicklungsprozess von A bis Z miteinander verwoben sind:

Implementierung von Sicherheit in DevOps

Um das Ganze etwas weniger abstrakt zu gestalten, wollen wir uns die Azure DevSecOps-Tools genauer ansehen, die proaktive Geschäftspraktiken ermöglichen:

Azure Pipelines

Um produktionsreife Container-Images zu erstellen, würden Azure Pipelines ausreichen. Mit der umfassenden Rückverfolgbarkeit von Azure Pipelines können Entwickler einen Code kompilieren und ihn bei jedem Commit in einen Container packen (einschließlich weiterer automatischer Bereitstellung in einer Testumgebung). Darüber hinaus ermöglicht das Tool die Überwachung der Commits, Work Items und Artefakte eines jeden Images, um ein besseres Verständnis für Ihren Code zu erhalten.

Azure Container Registry

Dieses Tool mit integrierter Sicherheit (Microsoft Defender for Cloud) ist ein Motor für eine effizientere Orchestrierung und Verwaltung des Container-Lebenszyklus. Als Registry für Docker- und Open Container Initiative-Images hilft es Entwicklern, dieses Instrument über mehrere geografische Standorte hinweg zu verwalten und Container automatisch zu erstellen und zu patchen. Darüber hinaus dient Azure Container Registry als Funktion für die Aufgabenplanung und die Aktualisierung von Basis-Images.

Azure Kubernetes Service

Mit Azure Kubernetes Service (AKS) können Sie Infrastructure-as-Code (IaC)-Lösungen einsetzen, um Cluster direkt aus der CI/CD-Pipeline bereitzustellen. AKS erleichtert die Bereitstellung von verwalteten Kubernetes-Clustern in Azure und befreit Entwickler und Administratoren von der Überwachung des Systemzustands und vom Support. Entwickler können die Lösung auch mit Azure Policy koppeln, um sicherzustellen, dass der Betrieb gemäß branchenspezifischer oder regionaler Standards konform ist.

Key Vault

Um Ihre Zertifikate, Schlüssel und Token sicher aufzubewahren, bietet Azure Organisationen den Key Vault. Dieses Instrument verbessert die Gesamtleistung und hilft Ihnen, Ihre gewünschten Ziele zu erreichen, indem es geringere Latenzzeiten mit der Cloud-Skala und ihrer Redundanz bietet. Letzteres garantiert, dass für jede Komponente, die ausfällt, eine Alternative innerhalb der Architektur zur Verfügung steht. Darüber hinaus verbessern Sie Ihren Datenschutz und die Einhaltung gesetzlicher Vorschriften. Auf diese Weise können Sie sensible Informationen, für die Sie eine strenge Zugangskontrolle wünschen, sicher speichern und verwalten.

Azure AD

Um Identität und Zugriffskontrolle meisterhaft zu verwalten, gibt es nichts Besseres als die "Zauberkiste" Azure Active Directory (AD). Mit letzterem können Sie Benutzer und Anwendungen mit dem bestehenden Unternehmensverzeichnis authentifizieren und sich auf erweiterte Sicherheitsmechanismen verlassen, einschließlichMultifaktor-Authentifizierung (MFA), Identitätsschutz und Berichte über atypische Aktivitäten. Fügen Sie die geheime Zutat namens rollenbasierte Zugriffskontrolle hinzu, um den Zugriff auf das Azure-Portal und die Ressourcen zu schützen.

Azure Monitor

Sollten Ihre Spezialisten Echtzeit-Einblicke in den Zustand Ihrer Anwendungen benötigen, ist Azure Monitor sehr nützlich. Die Mitglieder Ihres DevSecOps-Teams können die relevanten Daten sammeln, zerlegen und auf der Grundlage der in der Cloud und vor Ort gesammelten Telemetriedaten fundierte Entscheidungen treffen. Mit Azure Monitor können Ihre Techniker die Leistung steigern und auftretende Probleme in kürzester Zeit erkennen und beheben.

Defender for Cloud

Dieses Instrument unterstützt Cloud Security Posture Management (CSPM) und Cloud Workload Protection Platform (CWPP) und ist für Azure, On-Premises und Multi-Cloud-Einstellungen geeignet. Insgesamt hat Defender for Cloud verschiedene Funktionen, darunter die Erkennung und Verfolgung von Schwachstellen, die Sicherung von Workloads vor etablierten Sicherheitsrisiken und die Identifizierung und Bekämpfung von Bedrohungen für Dienste und Ressourcen.

DevSecOps on AWS: Praktische Tools

Außerdem stellen wir einige praktische Erfahrungen und DevSecOps-Tools vor, für die sich unsere AWS-Ingenieure entscheiden.

GovCloud, Code Build & CodeCommit

Bei der Nutzung einer öffentlichen Cloud für den Aufbau einer soliden IT-Infrastruktur können wir zunächst die Risiken und die Möglichkeit einer Kompromittierung verringern, indem wir einen Teil der Informationen in ein bestimmtes AWS-Segment namens GovCloud verschieben. Letzteres ist übrigens ähnlich wie Azure Deutschland, da es als eine der sichersten Lösungen mit Fokus auf die Einhaltung der DSGVO gilt.

Mit GovCloud sind die virtuellen Infrastrukturkomponenten besser geschützt. Als Teil von CI/CD benötigen wir einen Ort, an dem wir sie speichern, erstellen und bereitstellen können, z. B. mit AWS CodeCommit (ähnlich wie GitLab) und CodeBuild.

Statische Code-Analyse

Alle Informationen, die von CodeCommit an CodeBuild übertragen werden, sind sicher gespeichert. Dennoch können weitere Sicherheitskomponenten über diese beiden Komponenten gelegt werden. Hierzu können wir SonarQube einbinden, das für die laufende Überprüfung des Codes auf der Grundlage des letzten Push, der letzten Verzweigung oder der letzten Einführung eines neuen Features verantwortlich ist. Darüber hinaus ist es möglich, die Abhängigkeiten eines Programmiercodes zu überprüfen und die Module zu untersuchen, die wir verbinden.

CodeDeploy und die Grün-Blau-Strategie

Diese AWS-Komponente befasst sich mit Codeänderungen. Wenn ein Entwickler den Code in das SVN-System/CodeCommit überträgt, erstellt CodeBuild einen neuen Software-Build unter Berücksichtigung der jüngsten Änderungen. Nachdem der Build fertig ist, geht er mit Hilfe von CodeDeploy in Produktion. Außerdem verwenden Unternehmen, die die Verfügbarkeit ihres Produkts erhöhen wollen, das Grün-Blau-Bereitstellungsmodell.

Bei letzterem handelt es sich um einen Change-Management-Ansatz, bei dem der Benutzerverkehr schrittweise von einer Produktversion auf eine andere verlagert wird, während beide in einer Produktionsumgebung laufen und als Backup füreinander dienen.

AWS Config und CloudTrail

Für AWS-Zugriffskontrollwarnungen sind diese beiden DevSecOps-Instrumente sehr nützlich. Wenn die gesamte Infrastruktur auf AWS aufgebaut ist, ist es einfach, den konfigurationsbasierten Zustand zu überwachen, wobei jede Änderung in einer Konfiguration ein Warnzeichen dafür sein kann, dass etwas schief läuft. In einem solchen Fall wird eine entsprechende Warnmeldung versandt, in der um die Zustimmung zu einer Änderung gebeten wird. CloudTrail ist also ein Instrument, das alle Änderungen protokolliert, denn jede Änderung in AWS ist eine Interaktion mit der API.

Identitäts- und Zugriffsmanagement (Identity and Access Management, IAM)

Benutzerkonten, insbesondere deren Root-Typen, sind die wertvollsten Assets in der AWS-Infrastruktur. Um Berechtigungen für Ressourcen und Services sicher zu verwalten, benötigen Sie daher IAM. Der Dienst ermöglicht die Erstellung von Passwortrichtlinien, die Festlegung von Zeit und Kriterien für Passwortänderungen sowie die Implementierung der Zwei-Faktor-Authentifizierung.

Um Ihre Architekturen mit bestehenden Standards zu vergleichen und Verbesserungsmöglichkeiten zu erkennen, lohnt es sich, das AWS Well-Architected-Framework auszuwählen, das bei der Optimierung von Geschäftsprozessen, der Zuverlässigkeit, der Steigerung der Produktivität, der besseren Kostenverwaltung und dem Schutz des Ökosystems hilft.

DevSecOps AWS vs. DevSecOps Azure

Beide Optionen verfügen über einen eigenen "Marktplatz", auf dem die Funktionalität erweitert werden kann, indem bei Bedarf weitere Komponenten hinzugefügt werden.

Als Autorisierungssystem gibt es zum Beispiel Azure AD bei Microsoft und IAM bei AWS. Entwickler und Administratoren können IAM verwenden, um den Zugang zur Cloud zu differenzieren; es ist pragmatischer, da es Massenbenutzer zulässt. Außerdem ist das Linux-orientierte AWS granularer; es ist ein mosaikartiger Baustein, mit dem man ein größeres Bild erstellen kann. AD ist im Vergleich dazu größer und eignet sich für Unternehmen mit komplexen Hierarchien.

Fazit

Obwohl jede Option ihre eigenen Besonderheiten hat, geht es bei den bewährten AWS DevSecOps-Praktiken, den bewährten Azure DevSecOps-Praktiken und der Vor-Ort-Option eher um einen ganzheitlichen Ansatz als um eine Einheitslösung für Sicherheitsstandards. Infopulse kann Sie bei der Wahl der richtigen Technologie für die Umsetzung von Best Practices im Bereich Sicherheit unterstützen. Wenden Sie sich an unser Team und wir werden alle Ihre Fragen beantworten!

![DevSecOps on Azure vs on AWS [banner]](https://www.infopulse.com/uploads/media/banner-1920x528-dev-sec-ops-on-aws-vs-azure-vs-on-prem_1.webp)

![A Guide to Adopt Microsoft Sentinel for SAP [thumbnail]](/uploads/media/thumbnail-280x222-microsoft-sentinel-for-sap.webp)

![SW Maintenance [thumbnail]](/uploads/media/thumbnail-280x222-the-importance-of-software-maintenance.webp)

![Level of Automation Maturity [thumbnail]](/uploads/media/thumbnail-280x222-catching-up-with-hyperatomation-how-to-define-automation-maturity.webp)

![Azure Backup for SAP HANA databases [Thumbnail]](/uploads/media/thumbnail-280x222-azure-backup-the-most-suitable-solution-for-sap-hana-databases.webp)

![AWS migration strategy [thumbnail]](/uploads/media/thumbnail-280x222-aws-migration-strategy.webp)

![Data Platforms on Azure [thumbnail]](/uploads/media/thumbnail-280x222-building-data-platforms-microsoft-azure.webp)

![Digital Alignment Drivers [thumbnail]](/uploads/media/thumbnail-280x222-the-top-forces-driving-digital-alignment.webp)